Le 16 juin 2012, Reflets évoquait un projet Eagle en France. Il porte en interne, chez Amesys, le petit nom suivant : EAGDLP1101. Aucun journal n’a repris cette information. Lorsque des députés ont posé des questions aux gouvernements, Fillon ou Ayrault, les réponses ont été les mêmes : circulez, il n’y a rien à voir.

C’est fort dommage. Nous l’avons écrit, l’affaire Amesys est une boite de Pandore et en ces temps où tout le monde, y compris le président de la république réclame de la transparence, ce serait amusant et pas inintéressant de voir ce qu’il y a dans cette boite-là. Creusons ensemble quelques hypothèses abracadabrantesques, si vous le voulez…

Début 2012, Amesys travaillait sur le fameux projet EAGDLP1101, qui est installé à Toulon.

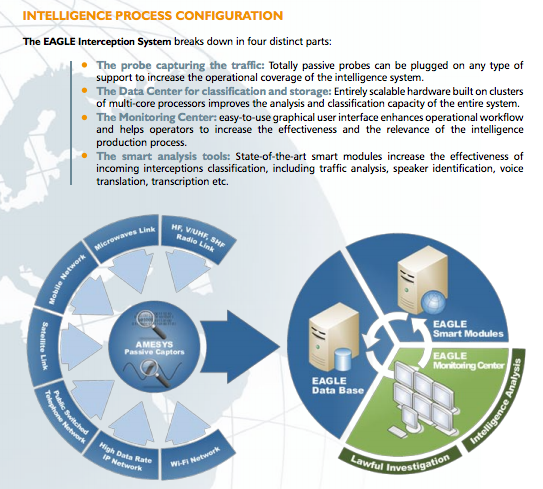

De quoi s’agit-il ? Le nom du projet nous donne quelques indications : DLP est l’acronyme de « Data Leak Prevention. En d’autres termes, il s’agit d’un VisiBull (dont nous avons déjà parlé ici). Il s’agit d’un Eagle light, permettant de contrôler ce qui sort d’un réseau privé, afin d’éviter des fuites d’informations. Il ne s’agit donc pas d’un système d’écoute globale des flux Internet français. L’écoute globale du pays serait complexe à mettre en place. Trop de fournisseurs d’accès, trop de points d’entrée. Toutefois, des écoutes ciblées sont possibles, sans installer d’Eagle en France, nous y reviendrons plus bas.

Reste à savoir qui est le client. La galaxie Amesys est un des pivots du complexe militaro-industriel. On peut imaginer, Toulon étant une ville connue pour sa force de projection maritime, qu’il s’agit de militaires.

Mais pas forcément.

Selon nos informations, il existe deux sites concernés par ce Visibull EAGDLP1101. Toulon et Lorient. Lorient qui est également une base militaire importante.

Un important dispositif d’interception des flux Internet.

Alors que l’on apprend que le FBI peut avoir accès à toutes les conversations téléphoniques passées aux Etats-Unis, il n’est pas idiot de s’interroger sur ce que la France a mis en place, de son coté.

La récente audition (le 20 février dernier) du préfet Érard Corbin de Mangoux, alors Directeur général de la sécurité extérieure (DGSE) au ministère de la Défense par la Commission de la défense nationale et des forces armées de l’Assemblée nationale nous permet de détecter quelques bribes d’informations :

« À la suite des préconisations du Livre blanc de 2008, nous avons pu développer un important dispositif d’interception des flux Internet. En outre, nous travaillons également beaucoup sur l’imagerie, même si ce secteur relève davantage de la DRM. Ceci établi, c’est le croisement des sources d’origine humaine, technique et opérationnelle qui fait notre force.

L’espace cyber est une caisse de résonnance des menaces existantes, dont il représente une troisième dimension. Au-delà des menaces classiques qui s’expriment par ce canal, existent de nouveaux risques : pénétration dans les réseaux, mise en danger des systèmes de sécurité, pillage industriel… Face à ces risques, la France s’est dotée d’une organisation cyber cohérente, dans laquelle les moyens humains sont primordiaux, avec, notamment, la création de l’Agence nationale de sécurité des systèmes d’information (ANSSI). Une coordination est assurée avec les armées et la Direction générale de l’armement (DGA). »

On peut se demander par quels outils et grâce à quelle infrastructure technique la DGSE dispose d’un « important dispositif d’interception des flux Internet« . Mais aussi, l’étendue des flux écoutés, les personnes écoutées, à qui ils appartiennent une fois collectés, dans quel cadre il est procédé à ces écoutes ? La liste des questions est longue mais les députés qui interrogeaient Érard Corbin de Mangoux n’ont pas jugé utile de les poser, trop occupés à le congratuler.

On se souvient des articles du Figaro et du Canard Enchaîné, indiquant que des membres de la Direction du renseignement militaire (DRM) avaient participé à la mise en place du Eagle Libyen. Voici ce que dit Erard Corbin de Mangoux à propos de la DRM :

« Nous n’avons jamais travaillé en aussi étroite collaboration qu’aujourd’hui avec la DRM. L’expérience de l’Afghanistan a favorisé l’établissement de contacts et nous entretenons certains postes en commun, notamment à Djibouti, à Kourou et à Nouméa. La DRM appartient à la sphère militaire : elle est en quelque sorte « branchée » sur les systèmes d’information des armées dont elle partage les outils et les modes d’action. Nous avons donc entrepris de fédérer les systèmes d’information de nos services, ce qui nous permet aujourd’hui d’échanger des flux d’information. »

Une thèse abracadabrantesque

Reflets a déjà développé la thèse abracadabrantesque selon laquelle il y aurait une logique de renseignement pour que la France se dote d’un outil d’écoute globale (ou pas) des flux Internet circulant sur des backbones d’Internet. Une sorte de réseau Echelon remis au goût du jour, les fax et les téléphones laissant la place à l’IP.

La présence d’un câble partant de Marseille et circulant au travers des pays du proche et moyen-orient avec des Eagle sur le chemin prend ici un sens certain si une telle démarche avait été décidée en France au plus haut niveau.

L’arrivée sur le marché Libyen de Philippe Vannier et d’Amesys ne s’est pas faite par l’entremise de Ziad Takieddine. C’est tout du moins ce qu’il affirme. L’arrivée en Libye de la SSII d’Aix serait dûe à quelqu’un d’autre… Faut-il chercher du côté politique ?

Le cadeau faramineux fait par Nicolas Sarkozy à Philippe Vannier et à ses deux amis de toujours, Dominique Lesourd et Marc Hériard-Dubreuil : une prise de participation majoritaire de Crescendo dans le capital de Bull prend alors un sens qui manquait jusqu’ici.

Si les politiques se sont laissés convaincre de mettre en place une infrastructure permettant de faire, techniquement parlant, des écoutes ciblées partout dans le monde depuis des Eagle installés, ici et là, et sur lesquels la DRM, la DGSE, ou tout autre service aurait un accès à distance, alors le rapprochement entre Bull et Amesys s’éclaire sous un nouveau jour. Il y existerait enfin une raison rationelle à ce rapprochement, car économiquement parlant, la justification d’une telle opération est très difficile, même avec toute la bonne volonté habituelle des commissaires aux comptes.

Reste à savoir ce qui serait fait de toutes ces informations. Pour le patron de la DGSE, la lutte anti-terroriste justifie une coopération totale avec les autres services de renseignement :

« La lutte contre le terrorisme est une exception à ce principe. Elle justifie une coopération sans limite. Ainsi à l’initiative des Américains, les services occidentaux ont mis en place une base de données permettant à chacun de disposer immédiatement de l’ensemble des informations recueillies. »

Encore faut-il définir ce que l’on met sous appellation « terrorisme ». Car à en croire Bruno Samtmann, patron des commerciaux d’Amesys, les terroristes et les pédophiles (ils sont souvent cités ensemble), ce sont par exemple d’anciens opposants à Kadhafi devenus ambassadeurs ou ministres après la chute du dictateur. En tout cas, il s’agissait – à l’époque où elles étaient dans l’opposition – d’individus que l’on pouvait espionner sans que quiconque y trouve quoi que ce soit à redire.

Si l’on pouvait, chez Amesys, pour les besoins de la documentation d’Eagle, pratiquer des écoutes sauvages de téléphones GSM sur les Champs-Elysées sans craindre le moindre retour de bâton, si l’on pouvait, chez Amesys, vendre un Eagle à Abdallah Senoussi, condamné en France pour des actes de terrorisme, il ne semble pas complètement incongru d’imaginer que chez Amesys, on ait pu valider l’idée de la mise en place d’un système de délocalisation des écoutes « made in France« .

L’avenir nous dira peut-être si ce projet a existé et s’il est mort avec l’apparition de l’AmesysGate libyen…

Billets en relation :

Nous vous avions fait part de nos plus grandes réserves sur SIRI et le stockage de vos données biométriques (votre voix) sur les serveurs d’Apple. Deux ans plus tard, nos craintes étaient confirmées. Alors que l’iPhone 5S est en approche, une rumeur semble t-il confirmée par Paypal (nous allons y revenir), voudrait qu’Apple serait sur le point d’introduire sur son nouveau smartphone un lecteur d’empreintes digitales. Ca, c’est ce que vous verrez, vous trouverez ça super, parce que c’est Apple, parce que c’est pratique. Mais vous êtes vous interrogés sur ce qui va se cacher derrière ?

Nous vous avions fait part de nos plus grandes réserves sur SIRI et le stockage de vos données biométriques (votre voix) sur les serveurs d’Apple. Deux ans plus tard, nos craintes étaient confirmées. Alors que l’iPhone 5S est en approche, une rumeur semble t-il confirmée par Paypal (nous allons y revenir), voudrait qu’Apple serait sur le point d’introduire sur son nouveau smartphone un lecteur d’empreintes digitales. Ca, c’est ce que vous verrez, vous trouverez ça super, parce que c’est Apple, parce que c’est pratique. Mais vous êtes vous interrogés sur ce qui va se cacher derrière ?